Sécuriser Jupyter Notebook : users, tokens, isolation et accès réseau (guide 2026)

Jupyter Notebook est redoutablement pratique… et redoutablement sensible : si quelqu’un obtient l’accès au serveur, il peut exécuter du code, lire des fichiers, accéder à vos données, et parfois rebondir sur d’autres services.

Dans ce guide, on met en place une stratégie simple et efficace pour exposer Jupyter Notebook sans stress : authentification solide, reverse proxy HTTPS, restrictions réseau, isolation, et hygiène opérationnelle (secrets, mises à jour, sauvegardes).

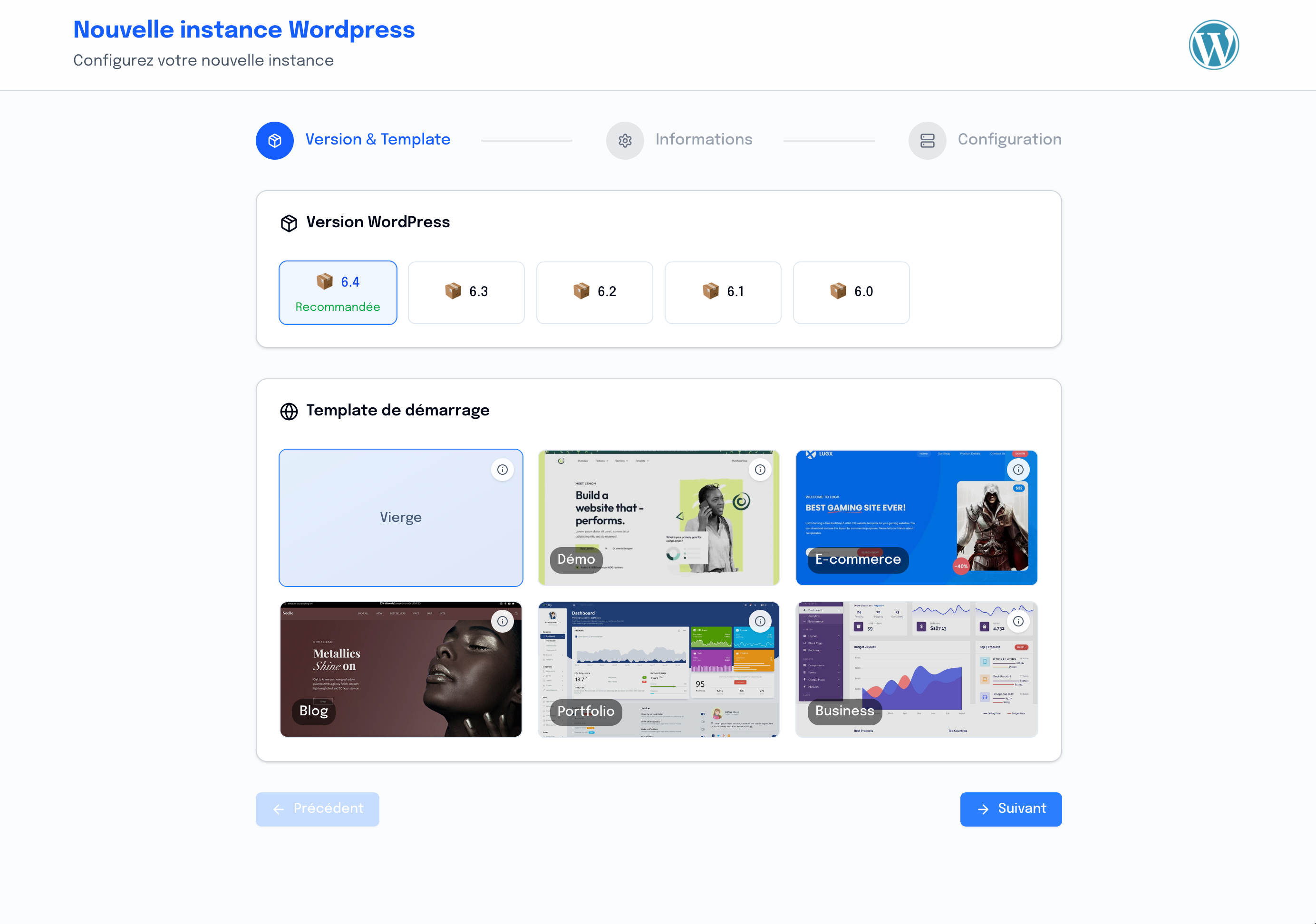

Si vous cherchez une base prête à l’emploi (déploiement, HTTPS, sauvegardes, scaling), vous pouvez aussi partir de l’app Jupyter Notebook sur adgents.cloud.

1) Menaces réalistes (et erreurs qui coûtent cher)

Les incidents les plus fréquents viennent de 5 erreurs :

- Exposition directe du port 8888 sur Internet (scan automatique, brute force, failles).

- Authentification affaiblie (token désactivé, mot de passe faible, réutilisation).

- Absence de chiffrement (HTTP au lieu de HTTPS) : fuite d’identifiants et de cookies.

- Serveur trop permissif (accès à tout le système de fichiers, secrets en clair, droits root).

- Pas d’isolement réseau : Jupyter peut toucher la DB, Redis, l’API interne, etc.

L’objectif n’est pas de “rendre Jupyter inviolable”, mais de réduire drastiquement la surface d’attaque et de limiter l’impact si un compte est compromis.

2) La règle d’or : ne jamais exposer Jupyter “nu”

La bonne pratique est :

- Jupyter écoute en privé (loopback ou réseau interne).

- Un reverse proxy HTTPS (Nginx/Traefik/Apache) sert l’URL publique.

- Vous ajoutez une couche d’authentification “bord” (SSO, Basic Auth, OAuth2 proxy) si besoin.

C’est aussi comme ça que fonctionnent la plupart des déploiements propres d’apps web. Sur adgents.cloud, l’idée est identique : publier une URL HTTPS, garder le service applicatif isolé, et gérer les sauvegardes.

3) Authentification : token, mot de passe, et ce qu’il faut éviter

Token Jupyter : utile, mais pas suffisant si vous êtes exposé

Le token est l’authentification par défaut de Jupyter : il se retrouve dans l’URL au démarrage et peut s’envoyer via header, paramètre URL, ou champ de connexion. C’est bien pour un usage perso, mais si l’instance est accessible depuis l’extérieur, on renforce.

Mot de passe (haché) : minimum conseillé

La doc Jupyter recommande de mettre un mot de passe (stocké de manière hachée) et de chiffrer les échanges via HTTPS. Cela évite d’envoyer des identifiants sans chiffrement et réduit les risques d’accès accidentel.

En pratique :

- activez un mot de passe fort ;

- gardez le token activé (ou basculez sur une authentification au niveau du reverse proxy) ;

- ne désactivez jamais auth “par confort” sur une URL accessible.

Référence : la doc officielle rappelle explicitement que désactiver l’authentification n’est acceptable que si une autre couche gère l’accès.

4) HTTPS partout (et WebSockets OK)

Jupyter utilise des WebSockets. Si votre proxy est mal configuré, vous aurez :

- une interface qui charge, puis des kernels qui ne répondent pas ;

- des erreurs de connexion WebSocket.

Assurez-vous que :

- vous forcez HTTPS ;

- vous passez correctement les headers et l’upgrade WebSocket ;

- vous limitez les origines (quand c’est pertinent) pour éviter des usages non souhaités.

Un exemple d’approche simple consiste à mettre Jupyter derrière Apache et à ajouter une authentification HTTP “de base” sur un sous-chemin, tout en proxyfiant aussi les WebSockets. C’est une recette fréquente quand on veut rapidement ajouter une barrière d’accès côté proxy.

5) Restrictions réseau : le gros levier de sécurité

Le meilleur durcissement, c’est souvent… le réseau.

- N’exposez pas le port Jupyter publiquement si vous pouvez l’éviter.

- Autorisez uniquement les IP nécessaires (VPN, bureau, bastion).

- Séparez le réseau “front” (proxy) et le réseau “back” (Jupyter, DB).

La doc “serveur public” explique aussi un point souvent oublié : les kernels utilisent des ports aléatoires pour communiquer, ce qui complique un accès direct via firewall. C’est une raison de plus pour préférer un reverse proxy et/ou des réseaux privés plutôt qu’une exposition brute.

6) Isolation : containers, permissions, et moindre privilège

Dans Docker : évitez le piège du “tout root”

Si vous lancez Jupyter dans un conteneur :

- exécutez avec un utilisateur non root ;

- montez les volumes avec des droits minimaux (lecture seule quand possible) ;

- séparez les répertoires “données”, “projets”, “exports”.

Limiter l’accès aux secrets

- Ne mettez pas des clés API dans un notebook.

- Préférez des variables d’environnement injectées au runtime, ou un gestionnaire de secrets.

- Vérifiez ce qui part dans Git (un simple

git statusavant push évite des drames).

Pour les environnements Data, cette discipline fait gagner du temps : une fuite de clé coûte plus cher qu’un peu de rigueur.

7) Durcissement opérationnel : mises à jour, journaux, sauvegardes

- Mises à jour : gardez Jupyter, Python, et vos libs à jour (vulnérabilités dans les dépendances).

- Journaux : centralisez l’accès (qui se connecte, depuis où) et déclenchez des alertes sur des patterns anormaux.

- Sauvegardes : sauvegardez à la fois les notebooks et les données (volumes). Testez une restauration au moins une fois.

Si vous hébergez d’autres briques autour (DB, orchestration), vous gagnerez à adopter une approche similaire à vos autres apps : par exemple, votre chaîne d’automatisation n8n sur adgents.cloud ou vos environnements JupyterLab méritent le même niveau d’attention.

8) Multi-utilisateurs : quand il faut passer à JupyterHub

Jupyter Notebook “simple” est pensé pour un usage mono-utilisateur. Pour un accès multi-personnes (équipe), JupyterHub (ou une solution équivalente) devient rapidement nécessaire : comptes séparés, isolement, politiques d’accès, et gestion propre des sessions.

En attendant, si vous devez partager : préférez un accès via VPN + comptes système, et évitez le partage d’un seul accès commun.

9) Une mise en œuvre simple (et maintenable)

Voici une trajectoire pragmatique :

- Jupyter sur un réseau privé (ou localhost)

- Reverse proxy HTTPS devant

- Auth au niveau proxy (SSO ou Basic Auth)

- Mot de passe Jupyter + token (selon le contexte)

- Isolation (user non root, volumes propres)

- Logs + sauvegardes + tests de restauration

Si vous voulez éviter de réinventer la roue, adgents.cloud vous permet de déployer et d’opérer des apps (dont Jupyter Notebook) avec une logique orientée production : HTTPS, sauvegardes automatiques, scaling CPU/RAM, et démarrage/arrêt à la demande selon vos besoins.

Vidéo (FR) pour compléter

Pour une prise en main (interface, kernels, usages), vous pouvez regarder :

Conclusion

Sécuriser Jupyter Notebook, c’est surtout : ne pas l’exposer directement, mettre HTTPS + proxy, soigner l’authentification, et appliquer le moindre privilège (réseau + permissions + secrets).

Si vous voulez un déploiement rapide et propre, partez de la page Jupyter Notebook sur adgents.cloud et adaptez selon votre contexte (VPN, SSO, équipe).