Sécuriser Joomla : hardening, extensions, WAF et sauvegardes (guide 2026)

Joomla est robuste, mais la plupart des compromissions viennent d’un manque d’hygiène : extensions non maintenues, accès admin trop exposé, sauvegardes inexistantes ou jamais testées. L’objectif de ce guide : vous donner un plan clair, applicable en une journée, puis à maintenir dans la durée.

Si vous partez de zéro côté infra, commencez par un déploiement propre (HTTPS + DB + volumes) : Installer Joomla avec Docker Compose (prod).

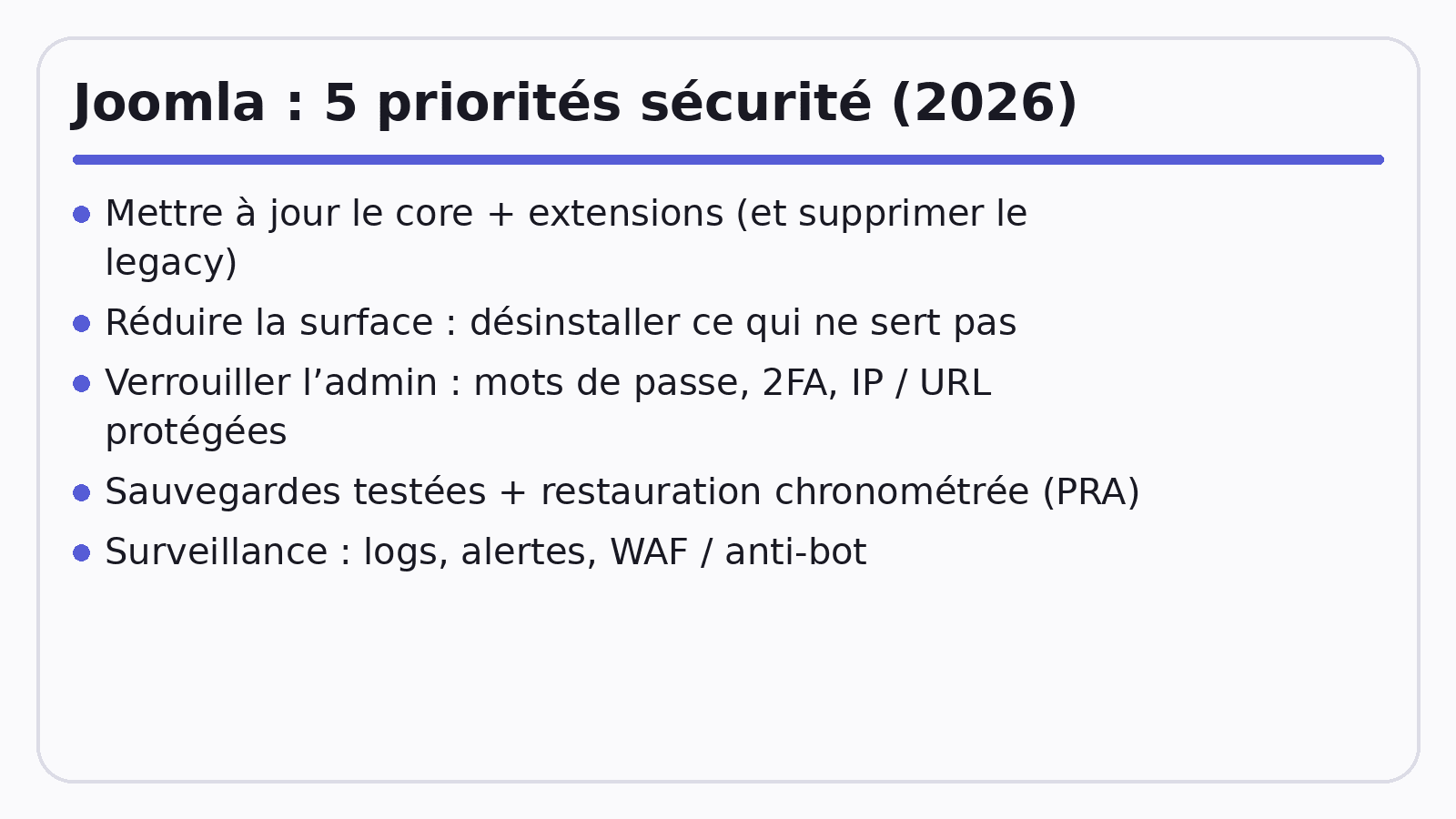

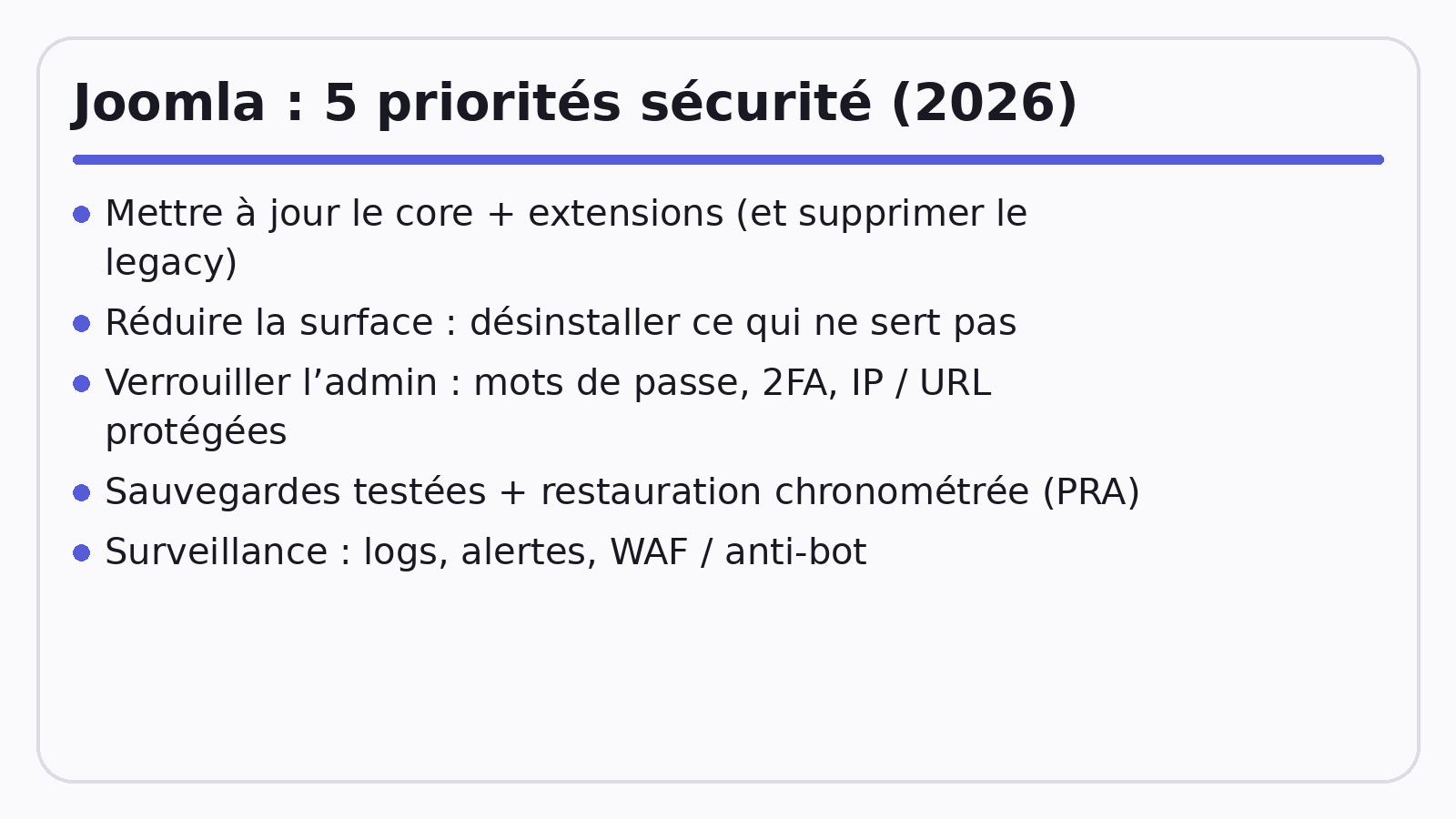

Les 5 priorités qui évitent 80% des incidents

- Mettre à jour Joomla + extensions (rapidement)

- Désinstaller tout ce qui est inutile (moins d’attaque possible)

- Verrouiller l’admin (2FA + restrictions d’accès)

- Sauvegardes testées + restauration chronométrée (PRA)

- Surveillance (logs + alertes + WAF)

Le reste (optimisations, durcissements avancés) est utile, mais vient après.

1) Mises à jour : réduire la fenêtre d’attaque

Les robots scannent en continu les sites Joomla à la recherche de versions et d’extensions vulnérables. La règle la plus rentable : mettre à jour dès que possible, surtout quand c’est un correctif sécurité.

Bonnes pratiques :

- Mettez à jour le cœur Joomla, puis les extensions (composants / modules / plugins) et le template.

- Avant chaque mise à jour : faites une sauvegarde, et testez si possible sur un environnement de validation (staging).

- Évitez l’accumulation de “petites mises à jour en retard” : c’est là que les gros incidents arrivent.

Sur adgents.cloud, vous pouvez facilement isoler vos tests : héberger Joomla sur adgents.cloud (déploiement simple, backups automatiques, montée en charge à la demande).

2) Extensions : audit + suppression (la surface d’attaque n°1)

Dans la majorité des cas, une intrusion passe par une extension vulnérable ou abandonnée.

Plan d’action :

- Dressez la liste des extensions installées et supprimez celles qui ne servent plus (même “désactivées”).

- Remplacez les extensions non maintenues (pas de mises à jour, pas de support, peu d’utilisateurs).

- Évitez les téléchargements “hors circuit” : privilégiez des éditeurs connus et des extensions largement utilisées.

Astuce : pour une boutique d’extensions saine, mieux vaut moins d’extensions, mais bien choisies, que “tout faire via plugins”.

3) Sécuriser l’accès administrateur (le vrai point d’entrée)

La cible classique : /administrator (brute-force, credential stuffing, bots).

Mesures à mettre en place :

- Mots de passe uniques (et longs) pour tous les comptes à privilèges.

- 2FA/MFA pour chaque compte admin.

- Supprimez/renommez les comptes évidents (éviter les identifiants devinables).

- Ne laissez que les droits nécessaires : principe du moindre privilège.

Pour comprendre l’intérêt et le fonctionnement de la double authentification :  .

.

Restreindre l’admin (très efficace)

Selon votre contexte, choisissez au moins une de ces barrières :

- Restreindre l’accès à /administrator par IP (si vous avez des IP fixes).

- Protéger /administrator avec une authentification supplémentaire côté reverse proxy.

- Mettre un WAF devant le site (voir section suivante) pour bloquer les attaques automatisées.

4) WAF / anti-bot : bloquer avant que Joomla voie la requête

Un WAF (pare-feu applicatif) sert à filtrer les requêtes malveillantes (injections, XSS, scans, tentatives de force brute) avant qu’elles n’atteignent Joomla.

Ce que vous devez viser :

- Filtrer les patterns d’attaque connus (SQLi, XSS, path traversal).

- Bloquer les scans et les “bruits” de bots.

- Limiter les tentatives de connexion sur l’admin.

- Ajouter des règles spécifiques en cas d’incident (mitigation rapide).

Même avec un WAF, la discipline “mises à jour + audit d’extensions” reste indispensable.

5) Permissions fichiers + bonnes pratiques serveur

Sans rentrer dans les détails système, vérifiez au minimum :

- Les fichiers ne doivent pas être modifiables par n’importe quel utilisateur du serveur.

- Le compte d’exécution du site ne doit pas avoir plus de droits que nécessaire.

- Évitez les répertoires en écriture globale (c’est souvent exploité).

Si vous avez déployé via conteneurs, gardez une séparation nette entre :

- fichiers applicatifs (image/volume “lecture”)

- données (uploads, médias, DB)

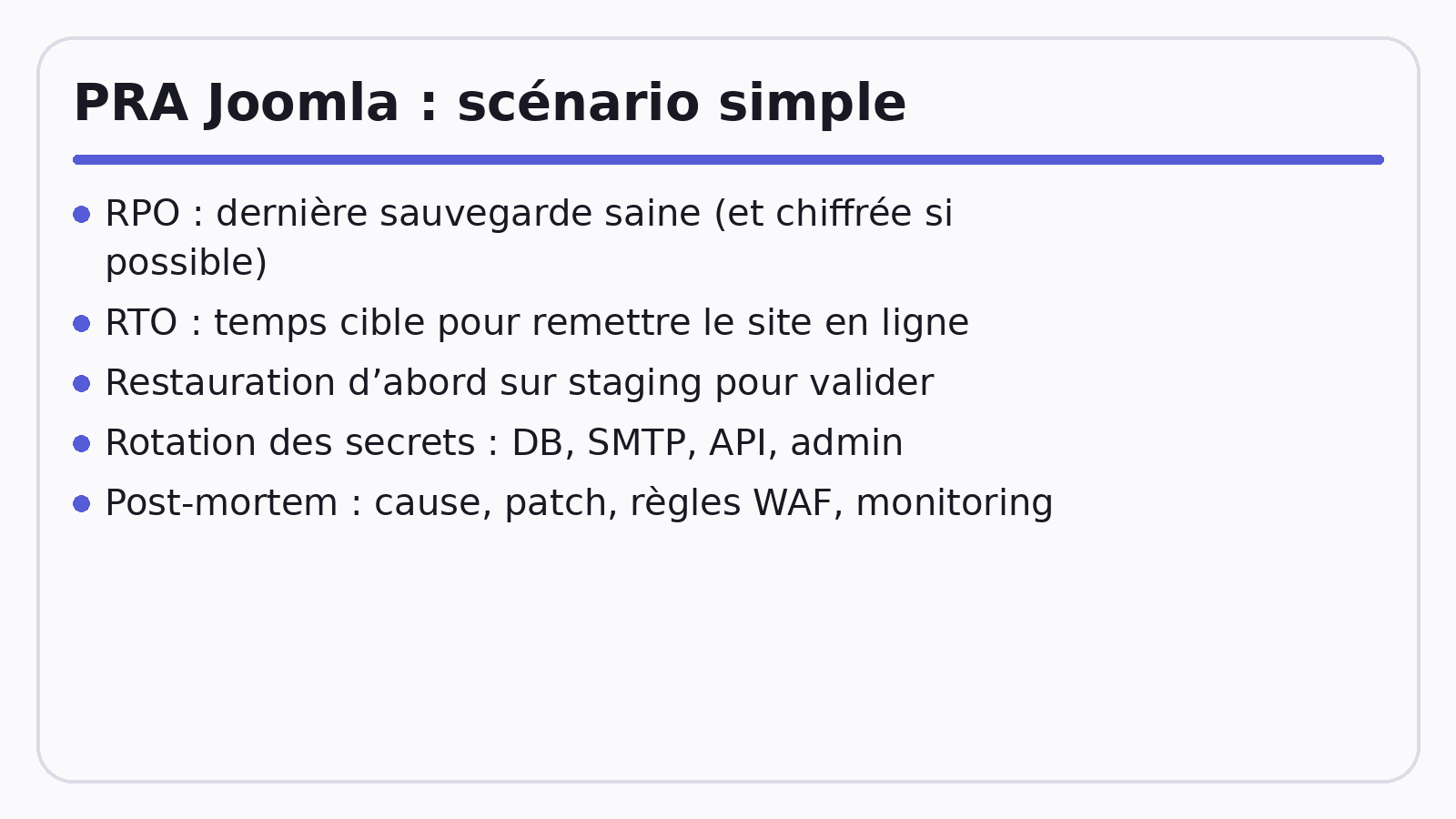

6) Sauvegardes + PRA : la différence entre “incident” et “catastrophe”

Une sauvegarde qui n’a jamais été restaurée n’est pas une sauvegarde.

Objectif : être capable de revenir en arrière vite, sans improviser.

Stratégie simple et fiable

- Sauvegarde fichiers + base de données (les deux, toujours).

- Fréquence adaptée au business (quotidien minimum ; plus si le contenu bouge beaucoup).

- Rétention suffisante (pour revenir à un état sain si l’intrusion date de plusieurs jours).

- Test de restauration régulier (par exemple 1 fois/mois).

Sur adgents.cloud, vous pouvez activer des backups automatiques (par défaut toutes les 24h, et jusqu’à 1/h selon besoin) et conserver des rétentions longues selon votre contexte. Pour les sites critiques, combinez ça avec un environnement de staging : adgents.cloud pour Joomla.

Lancez-vous avec Joomla.

Envie de vous lancer avec Joomla ? Créez votre site web en quelques clics.

Joomla

Le CMS polyvalent

7) Logs et détection : repérer vite (et agir vite)

Vous n’avez pas besoin d’une usine à gaz pour mieux dormir :

- Conservez les logs d’accès et d’erreurs (serveur web, Joomla, auth).

- Mettez des alertes simples : pics de 403/401, tentatives sur /administrator, créations de comptes admin, uploads anormaux.

- En cas d’incident : isolez, restaurez sur staging, corrigez la cause (update/extension), puis remettez en ligne.

Conclusion : votre plan en 60 minutes

Si vous voulez un ordre d’exécution :

- Mettre à jour Joomla + extensions

- Désinstaller le superflu

- Activer 2FA + verrouiller l’admin

- Mettre en place une sauvegarde + faire un test de restauration

- Ajouter un WAF et une surveillance minimale

Et si vous cherchez une base infra propre (HTTPS, sauvegardes, scaling, stop/start), vous pouvez déployer Joomla sur adgents.cloud.